Adware como Add-on de Home Assistant y Mikrotik

F. Cadenas del grupo “Mikrotik España (Spain)” de telegram nos cuenta cómo configurar Adware como Add-on de Home Assistant y Mikrotik.

Este tutorial bebe del conocimiento aportado generosamente por el usuario Pokoyo del portal ADSLZONE de visita obligada para los interesados al apasionante mundo de Mikrotik.

Paso al paso de la guía

Introducción

Adware sirve para crear un agujero en tu red en el que verter los anuncios y rastreadores, o contenido malicioso, también permite el control parenteral o evitar contenido adulto en la navegación por internet.

Hay versiones para los distintos sistemas operativos de un pc, también para móviles, otras para instalar en raspberry, etc, pero puedes custodiar toda tu intranet si lo configuras en tu router Mikrotik.

Adware también está integrado en Home Assistant como un Add-on. Así, si tientes instalado HA puro (no en un contenedor o Docker) que restringe la instalación otras aplicaciones no integradas te evitará tener dos raspberry pi una para un sistema de filtrado (tipo pi-Hole o Adward) y otra para la domótica.

En este tutorial trataremos de la instalación de Adguard a través del add-on y la configuración de Adguard en un router Mikrotik.

Sería conveniente buscar la Ip de la Raspberry con HA en Mikrotik (IP/DHCP server pestaña leases) y hacerla estática. En el ejemplo será 192.168.1.71.

Instalamos el add-on en Home-assistant

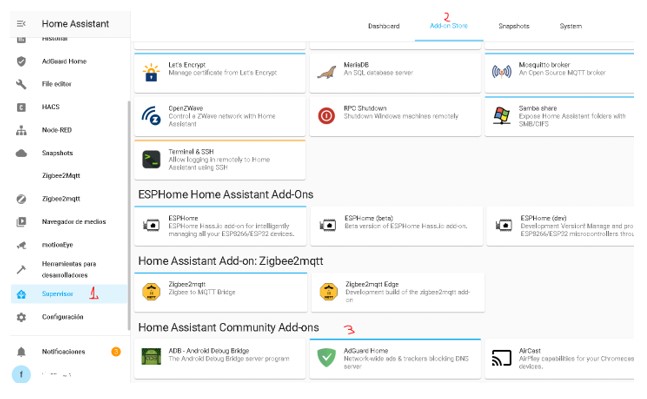

Cargamos Home Assistant en el navegador y nos vamos al botón “SUPERVISOR” en el menú lateral de HA. En la pestaña central elegimos “Add-on Store”. En Community add-ons buscamos ADGUARD.

Hacemos click sobre el add-on y en la ventana emergente instalamos.

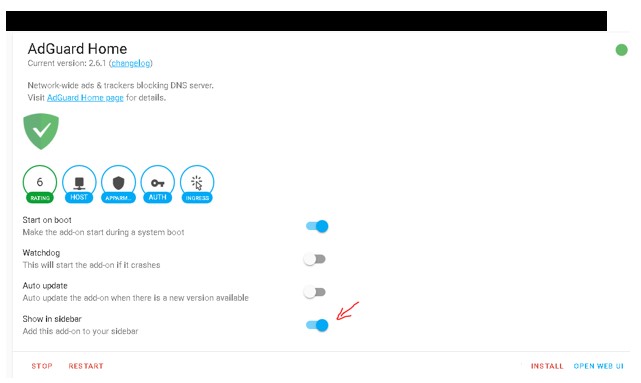

Luego activamos el botón de “show in sidebar”

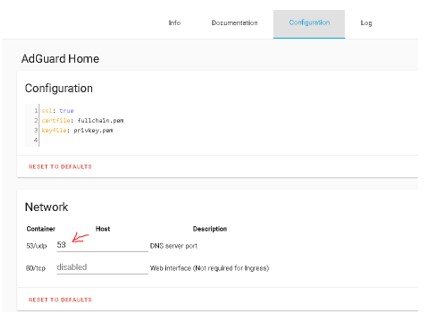

No haría falta hacer mucho mas aquí. En la pestaña “configuration” se puede cambiar el puerto 53 de udp por otro si lo prefieres (el 53 es también el puerto de piHole).

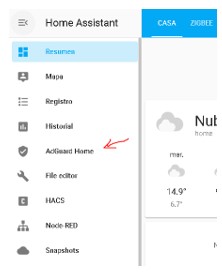

En el menú lateral de HA has de pulsar el nuevo botón que aparecerá “ADGUARD HOME”.

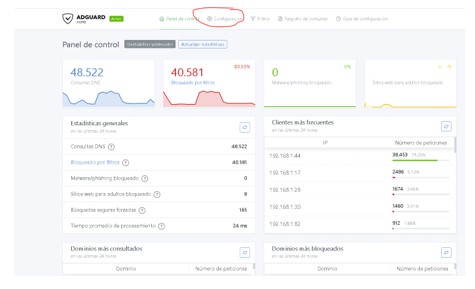

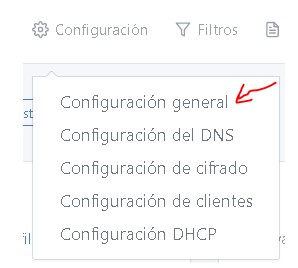

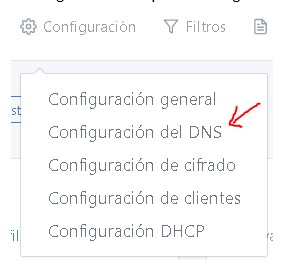

En la ventana emergente te vas a la pestaña configuración.

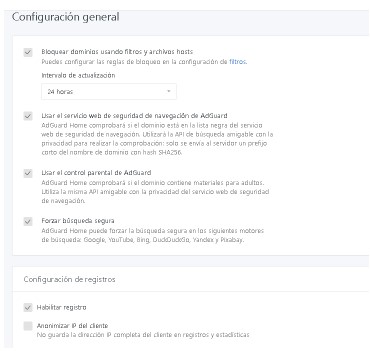

Y el primer botón CONFIGURACION GENERAL activas lo que te interese:

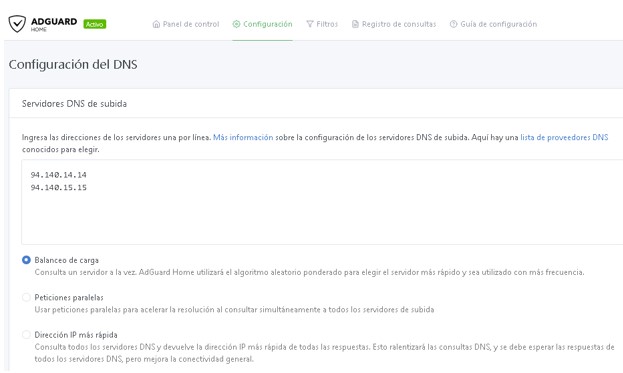

En el siguiente botón puedes configurar el DNS del programa:

Así en servidores de subida eliges los DNS públicos de tu preferencia en este caso lo propios de ADGUARD. Para protección familiar de Adware serían 94.140.14.15 y 94.140.15.16.

Se recomienda activar el balanceo de carga:

En el espacio de Servidor de arranque se recomienda un DNS pública y el puerto de acceso de tu Adguard el 53. La DNS a elegir debería ser de tipo Google o Cloudflare o las de tu compañía de teléfono. En el ejemplo.

En los otros botones de configuración puedes editar clientes con protección especial o con “licencia para matar”.

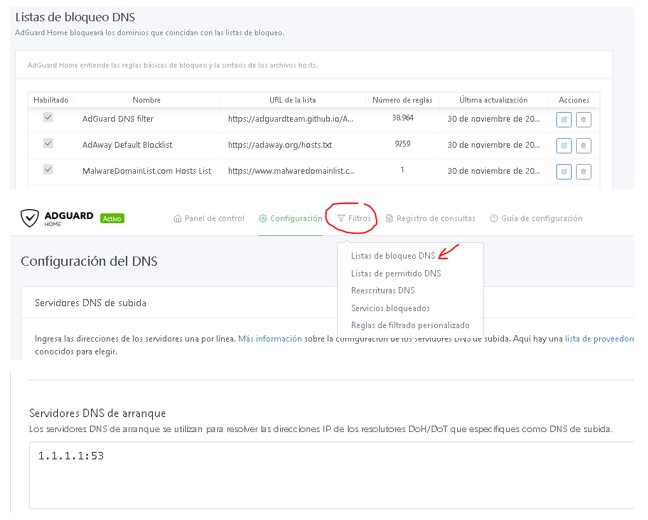

En al ventana general vamos a filtros y activamos las lista de bloqueado DNS que nos ofrece. Se puede meter listas personalizadas pero también meter direcciones en la lista blanca.

Configurar Mikrotik

Nos vamos a:

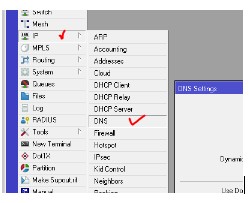

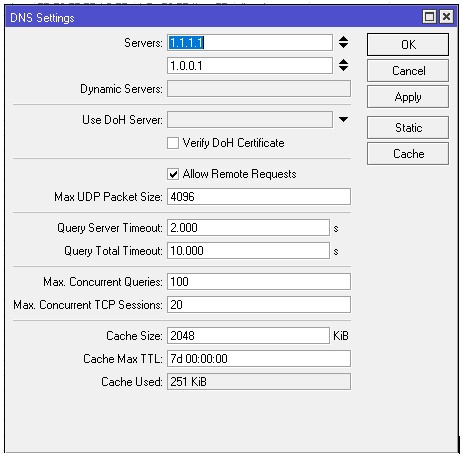

IP > DNS

Introducimos las DNS públicas de nuestra elección a poder ser ajenas a Adguard y activamos la casilla Allow Remote Requiest.

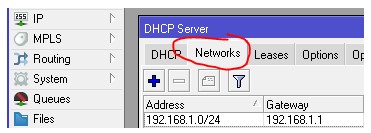

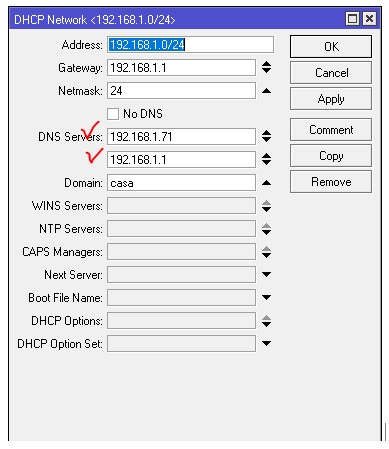

Nos vamos al menú de winbox al menú IP, DHCP server y la pestaña NETWORKS y entramos en la ADDRESS que controla nuestra red y saldrá una ventana emergente.

En el campo DNS SERVERS: escribimos la IP de nuestra Raspberry que aloja Home Assistant. Ponemos un segundo dns nuestro Gateway por si falla Adguard, pulsamos APPLY y OK.

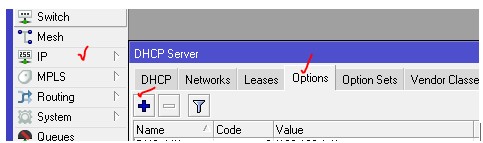

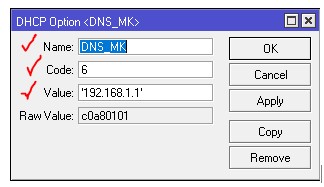

Para usuarios avanzados se pueden configurar unas opciones alternativas de DNS así en la pestaña OPTIONS pulsamos el +

Y añadimos una línea cubriendo lo siguiente:

El nombre debería sugerirte que es el DNS a elegir si algún aparato debe saltarse Adware y usar el DNS de tu Mikrotik o también podrías poner un servidor de filtrado más severo como el filtrado familiar de Adware. El code 6 y en VALUE pones tu Gateway o puerta de salida a internet pero con comillas simples, ojo no “. Apply y OK.

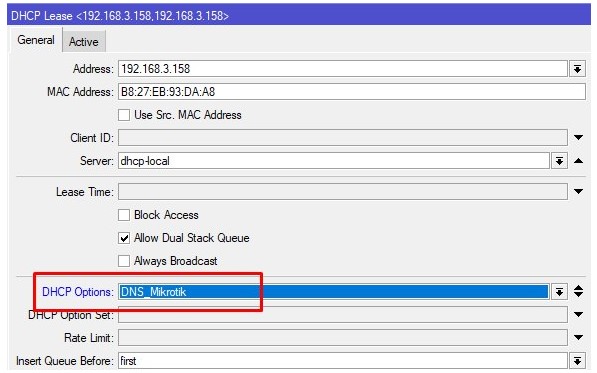

Si algún aparato interfiere con Adguard , por ejemplo Chromecast, sólo tienes que configuralo para que use esta opción que acabas de crear. Para ello vas a IP/DHCP SERVER pestaña LEASES y buscas la ip y pulsas sobre ella. En el apartado DHCP OPTIONS seleccionas la opción creada.

También se puede crear filtros en el Firewal/NAT para forzar a que todo el trafico de una IP pase forzosamente por Adward pero dejará estos equipos sin internet si se cae Home Assistant.

Vamos a probarlo.

Se puede probar el funcionamiento del bloqueo de publicidad en este enlace. https://ads-blocker.com/testing/#ad-blocker-test-steps

Activar la herramienta para la VPN

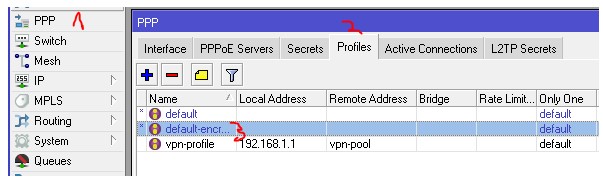

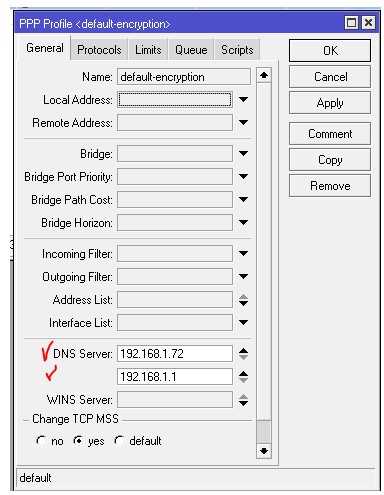

Vas al botón PPP pestaña PROFILES y en la línea “default-encrytion”

declaras los servidores que pusiste en el DHCP.

En tu cliente móvil, por ejemplo) marcas la opción de «enviar todo el tráfico» a la VPN guardas y listo, adiós publi en tu móvil si te conectas por VPN o en la intranet.

Para cualquier duda o consulta tienes disponible el grupo de telegram «Domoticz a lo Spain» para entrar, ponerte cómodo y participar cuanto quieras.

Cualquier duda, sugerencia o comentario será bien recibida en la web!